Co je to homografový útok a jak se ho vyvarovat

Jak je to s diakritikou a speciálními znaky v doménoých jménech?

V prostředí internetu je, přinejmenším na našem malém českém písečku, odjakživa zažita jedna zásada – domény se registrují bez diakritiky. Máte zájem o web ptáčekzpěváček.cz? Smůla, správce české domény vás s tímto nápadem pošle k šípku a maximálně pobídne, abyste krapet ustoupili ze svých nároků a zaregistrovali si namísto toho ptacekzpevacek.cz

„Jakpak by se na to asi tvářil zahraniční návštěvník, když by na své lokalizované klávesnici hledal znaky á, č, ě a další,“ ptá se regulátor. Nebo jde snad o něco jiného? To bych předbíhal, takže hezky popořádku.

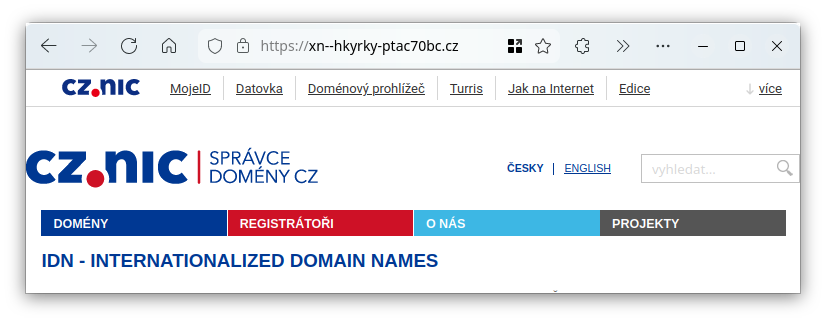

Absence diakritiky v doménových jménech není zapříčiněna nemožností tohoto docílit nýbrž, neimplementovanou technologií IDN. IDN je zkratkou pro Internationalized Domain Names, v překladu internacionalizovaná doménová jména. Ve zkratce tato technologie umožňuje používat znaky národní abecedy v doménových jménech. Jak uvádí CZ.NIC, správce české domény, na webu věnovanému technologii IDN, infrastruktura v České republice je na její implementaci připravena, k jejímu nasazení však nedochází na základě výsledků opakovaně prováděných průzkumů veřejného mínění, jejichž respondenti se k implementaci IDN staví spíše negativně.

V Evropě jsme v tomto směru poněkud zpátečničtí – společně s Nizozemskem a Slovenskem jsme jedním ze tří států, které neumožňují znaky národní abecedy v názvu domény použít. Mimo to IDN využívá téměř celá Jižní Amerika, Kanada a podstatná část Asie. Pokud vás zajímají konkrétní státy, doporučuji zavítat na web IDN World Report.

Posledním dodatkem k samotnému IDN budiž fakt, že je ve světě realizovaná na dvou úrovních:

znaky národní abecedy smí využívat pouze jméno domény, nikoliv ccTLD (top-level doména – např. .cz)

znaky národní abecedy smí využívat jak doménový název, tak ccTLD (příklad Srbska – domény .rs a .срб)

Zda-li je toto konkrétní zpátečnictví správné, to jest otázkou osobních preferencí. A jelikož zde máme sekci komentářů, otevírá se prostor pro zajímavou diskusi.

Nyní se však již přesuneme k dalšímu pojmu – typosquattingu.

Scammerské napodobování důvěryhodných adres

Typosquatting, známý též jako URL hijacking je nekalou praktikou využívanou internetovými podvodníky za účelem vyvolání dojmu, že se uživatel nachází na oficiálním, legitimním webu. Phishingové útoky už dnes nejsou mezi uživateli velkou neznámou a poučku „když někam vlezeš, tak si zkontroluj, jestli jsi opravdu tam, kde chceš být“ si zafixoval kde kdo. Pokud vám dojde do schránky email „z banky“, který vás odkáže na web identický, jako je web vašeho internetového bankovnictví, ale jeho adresa je například banking.equadorscammers.biz, na první dobrou si všimnete, že je něco špatně.

Scammeři z tohoto důvodu začali podnikat sofistikovanější útoky, a to prostřednictvím registrací domén velmi podobným těm oficiálním. V případě takového pokročilejšího útoku vás tak phishingový mail odkáže například na adresu identita.cs0b.cz. Jak je patrné, falešná adresa je velice podobná té originální – identita.csob.cz – avšak s jedním rozdílem, místo písmene O je použita číslice 0. Nepozorný uživatel může tuto skutečnost přehlédnout a podvodníkům naletět, při bližším ohledání adresy si však této finty všimnete.

Proč však mluvím o typosquattingu ve článku, v němž jsem dlouhé odstavce rozebíral IDN? Protože právě IDN otevírá ještě vyšší level typosquattingových útoků. Takovýto útok, který v rámci typosquattingu využívá IDN se nazývá homografový útok. Tento typ útoku staví na skutečnosti, že jisté znaky národních abeced jsou k nerozeznání od znaků přítomných v latince. No řekněte, rozeznali byste na první dobrou rozdíl mezi doménou https://www.аррlе.com a https://www.apple.com? Která z nich je pravá a která vás zavede na falešný web? Toť otázka.

V rámci homografového útoku se užívá zejména znaků přítomných v azbuce, které mají ekvivalent v latince – tedy znaků а, с, е, о, р, х a у. Mimo to jsou využívány i další abecedy, jako řecká alfabeta, či arménská abeceda (pro podobnost písmen Ձ a Յ s číslicemi 2 a 3). Útěchou pro nás Čechy budiž fakt, že tento typ útoku nelze uskutečnit na české doméně, a to právě z důvodu zmiňované absence podpory IDN. Pokud tedy máte účet u české banky, nemusíte mít z homografového útoku obavy. Jak však ochránit například svůj Facebook, nebo Gmail?

Ochranné mechanismy prohlížečů nemusí vždy dostačovat

Jak se tedy před tímto útokem chránit? Jelikož je zde IDN již delší dobu a nejedná se tak o nový typ útoku, většinově používané prohlížeče již implementovaly mechanismy sloužící k odhalení podvodných stránek. Prohlížeče stavějící na Chromiu stejně tak, jako Firefox zobrazí IDN doménu v Unicode formátu (který umožňuje zobrazení znaků národních abeced) pouze v případě, že doména používá výhradně znaky z té či oné abecedy a nijak je mezi sebou nekombinuje. To znatelně omezuje vektor útoku, jelikož právě doména mixující znaky různých abeced bude prohlížečem vypsána ve formě takzvaného punycodu. Punycode je zjednodušeně řečeno přepis Unicode názvu domény pomocí čistě ASCII znaků. V praxi to funguje tak, že v případě otevření výše zmíněného webu https://www.аррlе.com se vám v adresním řádku zobrazí adresa https://www.xn--l-7sbq6ba.com. A to už vzbuzuje podezření.

Ani tato ochrana však není všespásná. Mnohé národní abecedy využívají latinku obohacenou o specifické znaky, které jsou velice podobné těm standardním. V situaci, kdy vám dojde email od „BitDefenderu“ požadující reaktivaci licence na adrese https://www.bițdefender.com, prohlížeč vám v adresním řádku zobrazí doménu www.bițdefender.com a vy tak můžete nabýt pocitu, že jste na legitimním webu. Ten se však nachází na drese www.bitdefender.com, která se liší v písmenu T. Vidíte tu drobnou čárku pod T, co působí jako šmouha na displeji, v prvním zmíněném odkazu? Teď již nejspíše ano, předtím dost možná ne. Pokud je tedy útok proveden tímto způsobem, tedy čistě za použití znaků jedné konkrétní národní abecedy, prohlížeče vás ve výchozím nastavení neochrání.

Jaké se nabízí řešení?

Jako uživatel dbající na svou bezpečnost na internetu máte veskrze dvě možnosti – instalaci bezpečnostního doplňku upozorňujícího na IDN domény, nebo změnu nastavení.

Co se týče doplňku, nápomocen při odhalování IDN domén je Punycode Domain Detection. Ten je dostupný jak na Chrome Web Storu, tak na Firefox Addons. Po instalaci je jeho ikonka skryta v menu rozšíření, což není žádoucí, proto jej doporučuji připnout na navigační lištu, aby byl stále na očích. Funkčnost si ověříme na doméně háčkyčárky.cz, jediné české IDN doméně provozované sdružením CZ.NIC. Jak je patrné na screenshotu níže, ikonka doplňku je zbarvena dočervena, což značí, že se nacházíte na IDN doméně a je tak vhodné být na pozoru. Ve výchozím stavu, tedy když se nenacházíte na IDN doméně, je ikonka bílá.

Punycode Domain Detection upozorňující na doménu využívající Unicode znaky. Zdroj: vlastní

Pokud se chcete instalaci doplňku vyvarovat a raději upřednostníte změnu v nastavení, budete odkázáni na Firefox – prohlížeče na bázi Chromia takovým nastavením nedisponují. Vynucení ochrany spočívá v přistoupení na konfigurační stránku about:config a vyhledání řetězce network.IDN_show_punycode. Ten má ve výchozím nastavení hodnotu false – tu dvojitým poklepáním na řetězec změníte na true. Po restartování prohlížeče a následném navštívení webu háčkyčárky.cz (případně jakékoliv jiné Unicode domény) je v adresním řádku automaticky zobrazena adresa ve formě punycode – okamžitě tak víte, kde jste.

Web háčkyčárky.cz s aktivovaným zobrazováním punycode ve Firefoxu. Zdroj: vlastní

Věděli jste o homografovém útoku a setkali jste se s ním někdy? Dejte vědět v komentářích!