„E-mail? To je černá datová díra,“ říká Michal Salát z Avastu

Než jsem se setkal s Michalem Salátem, tak bych na otázku, kam si nechat zaslat přihlašovací údaje k uživatelským účtům, s klidem odpověděl: „No, na e-mail,“ a vůbec by mi to nepřišlo divné. Po našem rozhovoru bych odpověděl třeštíc hrůzou z očí! – Pavel Jartym (redaktor portálu CDR.cz)

E-mail - to slovo používáme v dnešním světě tak často, že už takřka zlidovělo. Myslíte si, že si stále ještě plně neuvědomujeme dopady toho, kdyby se náš e-mail dostal do cizích rukou?

Odpovím příkladem ze života. Jsem nadšený letecký modelář a hledal jsem jednou takhle na internetu nějaké modelářské plánky. Natrefil jsem na jeden web, který je měl, ale abych se k plánkům dostal, tak jsem se musel registrovat, s tím že mi přišel e-mail typu – tady máš heslo a uživatelské jméno.

To je asi nejvíce viditelné nedomyšlení bezpečnosti e-mailových služeb. Hesla a uživatelské jména do e-mailu nikdy nepatří, navíc to často ukazuje na fakt, že webová služba neukládá hesla správně (tzn. osolená a zaheshovaná).

A co samotný uživatel e-mailové schránky? Může mít taky sám dobré „máslo na hlavě“, protože si netřídí poštu a důkladně jí nepromazává, tedy nemaže případné stopy, když už mu server takto z nedbalosti posílá hesla?

No, to víte, že ano (směje se). Chcete unikátní příklad, jak bych na místě zločince postupoval, kdybych se Vám dostal do osobní e-mailové schránky? Stačilo by mi ani ne 10 minut a už bych věděl, jak dokonale na Vás zacílit kybernetický útok.

No, to mě opravdu velmi zajímá. Budu jen rád za konkrétní příklad.

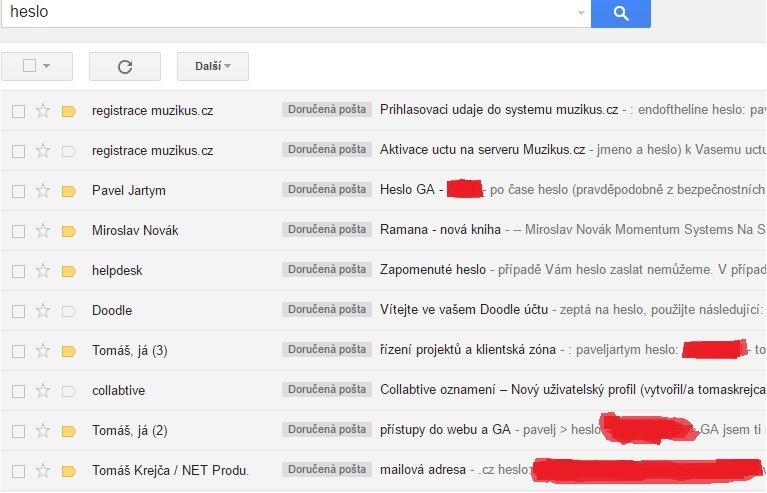

Běží první minuta a jsem ve Vaší osobní schránce a zadávám rychle pro mou orientaci filtrovat slova jako „heslo“ a „password“ a sám vidíte tu hromadu výsledků, co okamžitě dostanu za relevantní data o Vaší osobě.

Uběhnou další dvě minuty a už mám konkrétní tip, kam na Vás zacílím Spear fishing, neboli cílený útok a získávám weby z e-mailové historie, kde jste si měnil přístupy a také weby, kam vůbec máte přístup. A to vše jen díky Vaší historii v e-mailové schránce.

Nemusíte se zase tak děsit (směje se), ale takhle vypadají e-mailové schránky každého druhého běžného uživatele. Vidíte sám, že mi to nakonec netrvalo ani pět minut a už bych věděl, jak na Vás do budoucna zacílit s pečlivě připraveným spear-fishingem, který bych vytvořil přímo na míru z dat, co jsem tady našel.

Za malou chvilku o mě máte pěkný obrázek a případně mě využil jako „dveře“ pro přístup k dalším zdrojům jiných společností a webů.

Přesně. Máte chytrý telefon s Androidem. Víte, jak se v něm odhlásit z Gmailu?

No, vlastně nevím.

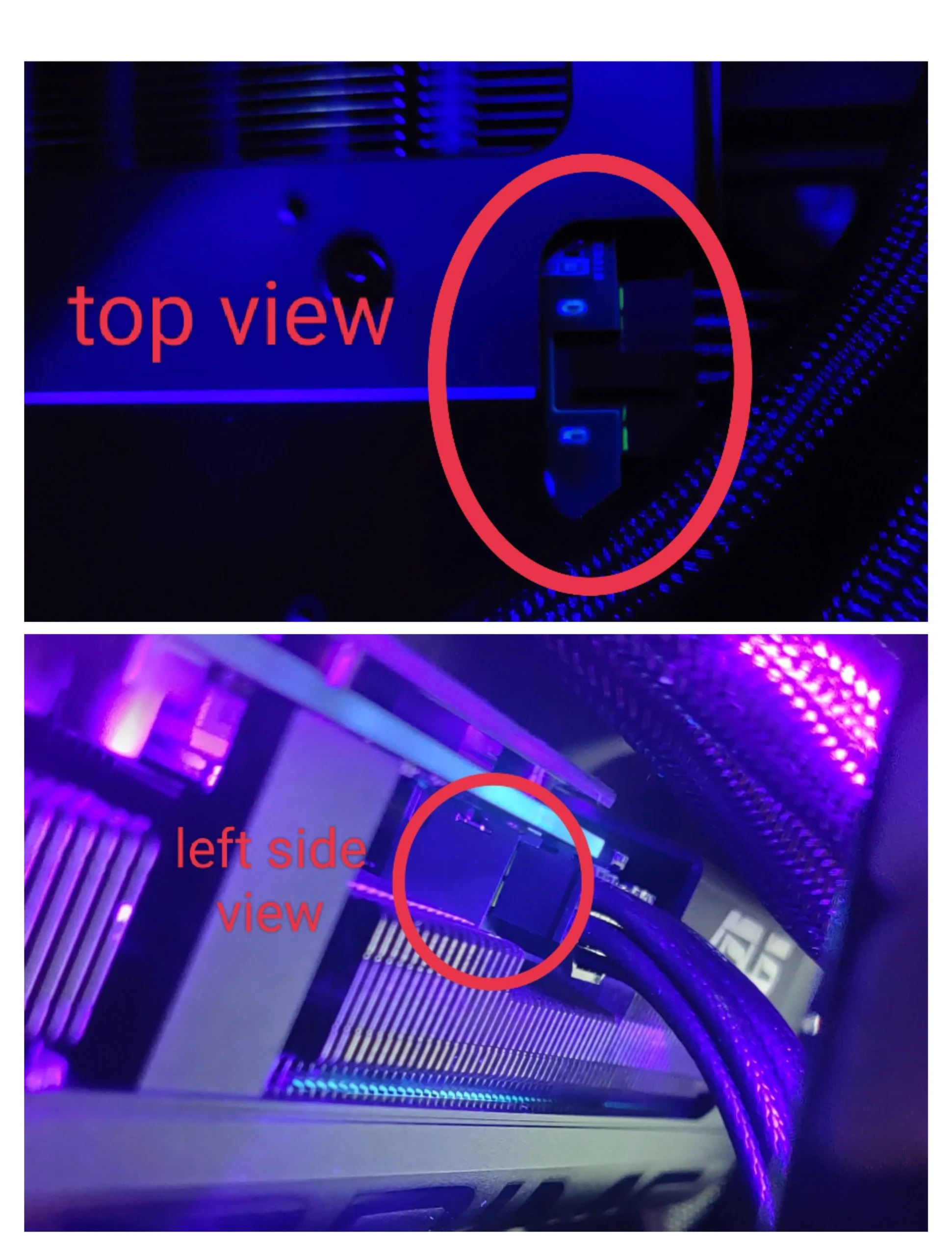

To je právě ono (usmívá se). Takže stačí, když vám někdo vezme telefon a hned může být ve Vaší e-mailové schránce. Lidé dost podceňují faktor zámku u obrazovky. Netuší, že gesto k jejímu odemčení se dá skrýt. Otisky po prstech na displeji zůstávají hodně dlouho.

Zkuste se schválně někdy podívat proti světlu na displej a uvidíte sám. Šikovný zločinec tedy nemusí ani znát vaše gesto či PIN, a přesto by si uměl poradit. Proto doporučuji, pokud to jde, používat čtečky otisků prstů, která se obelhává hůře než gesto na mobilu.

Nakousnul jste téma zabezpečení přístupu neboli zabezpečení hesel, což je vždy aktuální téma. Proč opakujeme stále dokola tu základní chybu a nevěnujeme tomu dostatečnou pozornost, a naše přístupy jsou tak velmi snadno napadnutelné?

Chceme pohodlná a snadná řešení, což u bezpečnosti nikdy nemůže fungovat. Chceme na všechno jedno heslo, které si budeme pamatovat, což už samo o sobě logicky implikuje, že chceme heslo o malém počtu znaků (směje se), abychom si ho zapamatovali.

To vše při prolamování hesel usnadňuje zločincům práci. Zajímavou metodou, jak prolomit heslo, je detekce času, tedy za jak dlouho daná služba nabídne odpověď na vyplněnou položku hesla či uživatelského jména. Server by měl správně dávat stejné dlouhé časy, což se v praxi neděje.

A když to teď vezmeme na obecnější rovinu v rámci bezpečnosti jako takové, tak je vlastně stále uživatel sám sobě tím největším škůdcem?

Ano, největší problém je samotný uživatel. Běžně lidi u technologií, které každodenně používají, vůbec nezajímá, jak co funguje, a to je velká škoda, která se jim v konečném důsledku může hodně prodražit.

Například nastupující trend IoT. Když si například zapnete chytrou žárovku, tak ta informace jde přes patnáct serverů a obletí celý svět, což je síla, ale normální běžný uživatel to rozhodně netuší. Vypadá to, že pořád jen maluji čerty na zeď, ale já si myslím, že trochu té preventivní zabezpečovací osvěty nikdy není na škodu.

My, lidé z oboru jsme tím vším trochu zdegenerování (směje se), ale je na tom i něco pravdy. Podívejte se na společnost Google, která dnes čím dál tím víc tlačí na šifrované protokoly, aby weby přestoupily z HTTP na bezpečnější HTTPS. Už teď i weby se zapnutým HTTPS/SSL upřednostňuje ve svých výsledcích vyhledávání.

A jak by měl tedy např. dle Vás vypadat správný postup na vytvoření silného hesla, se kterým si zločinec jen tak neporadí?

Pro každou službu doporučuji mít unikátní heslo. A to takové, které je kombinované. Nejlépe použít čísla, velká i malá písmena a speciální znaky. A přiměřená délka hesla hraje také velkou roli. Deset znaků je podle mě optimální. A taky po nějakém čase heslo měnit.

Pokud si nechcete heslo pamatovat, existují nástroje na správu hesel, které to udělají za vás, včetně vygenerování dostatečně silného náhodného hesla.

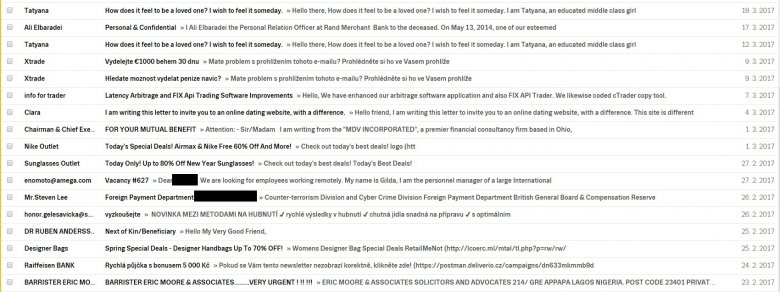

A když bychom se znovu vrátili k otázce bezpečnosti e-mailové schránky, tak by mě předně zajímalo - jak v dnešní době vypadá vlastně řemeslně provedený e-mailový spam?

Dobrý e-mailový spam se snaží být co nejvíce unikátním a personifikovaným řešením, kde social engeneering hraje velkou roli. A dnes již každý pořádný spammer ví, že je trapné posílat e-maily z jedné adresy. Existují metody, jak detekci spamovému filtru náležitě zkomplikovat, a spammeři stále hledají nové.

Převedení textu emailu do obrázku zatím mnohé spam-filtry nedokážou moc dobře rozpoznat. Lidé se snaží se spamem bojovat různě. Dříve používal každý při komunikaci na internetových fórech a webových stránkách emailovou adresu v originální podobě. Spammeři potřebovali hodně aktivních adres, a tak si psali skripty, které takové adresy na internetu hledali a posílali na ně spam.

Získat mraky e-mailových kontaktů v té době bylo jednodušší než lusknutí prstů. Dneska si v diskuzích můžete všimnout, že se lidé snaží emailové adresy různými způsoby přepisovat (michal <DOT> salat [AT] example DOT com), aby to skriptům trochu ztížili.

A jak vlastně pracuje spam filtr?

Myslím si, že hodně dává na reputaci odesílatele. Server to vyhodnocuje na základě jisté podobnosti. Je třeba narovinu říct, že žádný spam filtr nikdy nedosáhne 100% úspěšnosti. To je už ze samotného principu nemožné. Jistý stupeň chybovosti je v úplně každé technologii.

A jaká je dle Vás nejlepší možná prevence proti podezřelé e-mailové poště, kde by se uživatel mohl infikovat nějakým nebezpečným virem, či jedním kliknutím odevzdat své veškerá data kyberzločincům?

Každá firma by měla své zaměstnance pravidelně testovat a posílat jim phishingově laděné e-maily. Tento druh simulace rozesílání podezřelé e-mailové pošty může zaměstnance dopředu dobře připravit – aby byl člověk opravdu velmi obezřetný při práci s e-mailovou schránkou.

Kyberzločinec se může taktéž dobře připravit. Naprogramuje malware, který si otestuje na internetu a když zjistí, že ho nějaký nástroj nedetekuje, tak může pomalu slavit a přejít do fáze jeho hromadného rozesílání. Pak už katastrofě může zabránit jen sám uživatel.

Vzpomínám si na příklad, kdy bylo neštěstí doslova za pět minut dvanáct. Zločinec rozesílal hromadný spam s tím, že cílil na finanční ředitele velkých firem zhruba se slovy: „Ahoj, zapomněl jsem zaplatit fakturu, blíží se splatnost, tady máš číslo účtu a částku, prosím, zaplať to, ať nemáme problémy“. Obsah byl velmi rafinovaně vymyšlen, aby to vypadalo, že email pochází od ředitele společnosti a využíval chyby v Outlooku, která způsobí, že pokud se jméno odesílatele shoduje se jménem v adresáři, zobrazí outlook fotku z adresáře, i když se neshodují emailové adresy.

Našemu řediteli ten e-mail přišel taky, a přestože denně řeší mraky takovýchto věcí, tak mu to přišlo divné a správně se rozhodl, že si ještě platbu ověří u domnělého odesílatele telefonicky, a tím ochránil firmu před nemalou finanční ztrátou.

Pro kyberzločince jsou citlivá uživatelská data alfa omegou, jdou na černém trhu dobře na odbyt?

Po takových věcech je vždy na darknetu velká poptávka. Prodávají se tam údaje ke kreditním a debetním kartám, přístupy k online bankovnictví, účty u e-mailových služeb jako je např. Gmail nebo Windows Live Hotmail, ale i uživatelský účty služeb jako iTunes nebo Twitter.

Velmi specifické jsou tzv. „fullz“, které obsahují kompletní informace o dané osobě, včetně RČ, čísel OP, řidičského průkazu, stav hypotéky, pojištění atd, stejně jako čísla kreditních karet s cvv a různých loginů včetně bezpečnostních otázek a odpovědí. S takovými informacemi není pro útočníka problém např. založit fiktivní firmu nebo si vzít půjčku.

Nákup takové položky vyjde docela levně. Například cena e-mailu se v přepočtu pohybuje okolo dvaceti českých korun, zatímco údaje kreditní karty můžete pořídit kolem dvou stovek. Nejvyšší komoditou na černím trhu je funkčnost a spolehlivost prodejců, jejich reputace. Není možné, že by nefungovala zákaznická podpora, tak jak to známe z „normálního“ internetu. To by dodavatele služby XY na darknetu úplně odrovnalo.

Vyspělost a vůbec proces fungování uživatelů na tomto trhu je vskutku paradoxní. Pokud např. nakažený uživatel infikuje určitý počet jiných počítačů, útočník může svůj vir na dálku vyřadit z provozu apod. Je to prazvláštní svět.