Bezpečnostní aktualizace od Microsoftu: Červen 2009

Díry v Active Directory umožňují vzdálené spuštění kódu

![]()

V Active Directory byly objeveny celkem dvě nové bezpečnostní díry ve službě LDAP, které mohou obě vést ke spuštění kódu útočníka. Ten nepotřebuje k napadání ani součinnost uživatele, ostatně se nepředpokládá, že na serveru pracují uživatelé (s výjimkou terminálových serverů, ale to není tento případ). Útočníkovi stačí si „vyměnit pár dobře mířených paketů“ se serverem, na němž běží služba LDAP. Problém se týká všech podporovaných Windows serverů s výjimkou Windows Serveru 2008. Týká se také Windows XP (i x64), pokud obsahují Active Directory Application Mode (ADAM).

Další podrobnosti a odkazy ke stažení obsahuje Microsoft Security Bulletin MS09-018.

Kumulativní aktualizace aplikace Internet Explorer

![]()

Na řadě je téměř pravidelný dvouměsíčník v podobě kumulativní aktualizace všech podporovaných verzí Internet Exploreru, mezi něž tentokráte patří i nový Internet Explorer 8. Objeveno bylo v souhrnu celkem osm (ta shoda je opravdu čistě náhodná) nových bezpečnostních děr, z toho šest se týká možnosti spuštění kódu útočníka v důsledku porušení části paměti. Zbylé dvě jsou o možnosti přístupu k informacím, které měly zůstat nedotčené, a to skrze Cross-Domain skriptování, jedna z nich je již zveřejněna (je zajímavé, že na řešení spolu s Microsoftem pracoval i pan David Bloom z Google).

Další podrobnosti a hafo odkazů ke stažení obsahuje Microsoft Security Bulletin MS09-019.

Díry v IIS umožňují zvýšení práv

![]()

Služba IIS (Internet Information Services) ve verzích 5.0 (pro Windows 2000), 5.1 (Windows XP 32bit.) a 6.0 (Windows XP x64 a Windows Servery 2003) obsahuje dvě nově objevené bezpečnostní díry ve způsobu ověřování v rozšíření WebDAV. Toto ověřování je možné za určitých situací obejít a útočník se tak může dostat k obsahu IIS serveru. Detaily jedné z děr byly již zveřejněny, zatím však podle Microsoftu nebyly zaznamenány žádné útoky. Připraveným však štěstí přeje a proto pokud provozujete IIS, preventivně záplatujte. Problém se netýká Windows Vista a Windows Serveru 2008.

Další podrobnosti a odkazy ke stažení obsahuje Microsoft Security Bulletin MS09-020.

Díry v Excelu umožňují vzdálené spuštění kódu

![]()

V aplikacích Microsoft Excel ve verzi od 2000 až po 2007 včetně 2004 a 2008 pro Mac bylo objeveno celkem sedm nových bezpečnostních děr, z nichž všechny mohou vést ke spuštění kódu útočníka patřičně vpraveného do XLS (a podobného) souboru. Mezi postižené aplikace patří i Excel Viewery (2003 a „2007“), Office Compatibility Pack pro formáty 2007 a též Office SharePoint Server. Problému se vyhnuly pouze Microsoft Office Converter Pack a sady Works 8.5 a 9.

Další podrobnosti a odkazy ke stažení obsahuje Microsoft Security Bulletin MS09-021

Díry v zařazování tisku umožňují spuštění kódu útočníka

![]()

Celkem tři nově objevené bezpečnostní díry postihují Print Spooler ve Windows od verze 2000 až po Vista/Server 2008, pouze na Windows 2000 je tato chyba kritická. První problém je popsán tak, že si musí útočník nejprve vytvořit „zákeřnou simulaci“ tiskového serveru a následně se spojit s nezazáplatovaným systémem skrze RPC požadavek. Neošetřený systém jej špatně zpracuje a toto špatné zpracování může vést ke spuštění kódu útočníka, který je systému příslušným způsobem předán.

Druhá díra umožňuje pouze zpřístupnění jakéhokoli souboru v systému a vyžaduje lokální přihlášení útočníka. Ten pak vytvoří speciální upravenou „oddělovací stránku“ (používá se typicky k upřesnění, kdo dokument do fronty poslal, aby se v tom balíku vytištěných papírů pak uživatelé vyznali), a to tak upravenou, že si s její pomocí může zpřístupnit libovolný soubor, ke kterému se svými právy nemá přístup (kdyby měl, nebude blbnout se správcem tiskové fronty ;-). Tento úkon vyžaduje, aby daný útočník měl práva spravovat nastavení tiskárny.

Třetí díra je o zvýšení práv na úroveň Print Spooleru vytvořením patřičně upravené DLL knihovny a jejího narafičení tam, kam má Print Spooler přístup. Následně zašle útočník takto přichystanému spooleru vzdáleně RPC požadavek, aby zavedl onu narafičenou knihovnu, čehož výsledkem je její spuštění – může to být prakticky cokoli. Na všech verzích Windows je potřeba, aby měl útočník právo spravovat tiskárny, pouze ve Windows Vista a Windows Serveru 2008 je to usnadněno tím, že tyto systémy umožňují instalovat tiskárnu i obyčejnému uživateli, pokud se jedná o tiskárnu, ke které jsou ovladače součástí systému.

Po instalaci záplaty se může objevit drobný zanedbatelný problém s tiskem prázdných stránek navíc, to když tisk obsahuje pospolu escape příkazy @E a @F, kdy parametrem @F je soubor, k němuž se spooler nedostane z důvodu bezpečnostního omezení, které tato záplata zavádí. Namísto toho se vytiskne prázdná stránka.

Další podrobnosti a odkazy ke stažení obsahuje Microsoft Security Bulletin MS09-022.

Díra ve Windows Search 4.0 umožňuje vyzrazení informací

![]()

Drobný problém obsahuje komponenta Windows Search 4.0, je-li nainstalována na Windows XP či Windows Serverech 2003 (a tedy i XP x64, zkrátka na Windows Vista/Serveru 2008 to nehrozí). Lze vytvořit takový soubor, který umístěn na patřičné místo (někam, kde vyhledávání provádí indexování, třeba i v e-mailu) může způsobit vyzrazení informací na počítači uložených. Patřičně upravený soubor může obsahovat HTML skript a pokud bude soubor ve výsledcích hledání jako první, rovnou se spustí a může někam odeslat nějaké informace.

Další podrobnosti a odkazy ke stažení obsahuje Microsoft Security Bulletin MS09-023.

Díra v Microsoft Works umožňuje vzdálené spuštění kódu

![]()

Jestliže nebyly aplikace Works 8.5 a 9 postiženy v jednom z předchozích případů, jsou nyní spolu s aplikacemi Microsoft Word 2000, 2002, 2003 i 2007, s výjimkou Wordu 2007 se SP2. Lze vytvořit příslušně upravený soubor pro Works, který jsou zmíněné aplikace schopné otevřít a spustit v něm umístěný kód útočníka.

Další podrobnosti a odkazy ke stažení obsahuje Microsoft Security Bulletin MS09-024

Díry ve Windows Kernelu umožňují zvýšení práv

![]()

Ve Windows Kernelu (jedna z komponent, pro které vychází bezpečnostní občasník, kdy nově vydaná záplata nahrazuje příslušnou předchozí) byly nově objeveny čtyři bezpečnostní díry, všechny umožňující zvýšení práv lokálně přihlášeného uživatele za pomoci patřičné aplikace. Problém se týká všech podporovaných verzí Windows a ve všech případech je riziko napadení stejné (u všech systémů označil Microsoft záplatu stejným stupněm důležitosti).

Další podrobnosti a odkazy ke stažení obsahuje Microsoft Security Bulletin MS09-025.

Díra v RPC umožňuje zvýšení práv

![]()

Nově objevená a již veřejně známá díra v RPC (Remote Procedure Call) umožňuje zvýšení práv uživatele, ovšem má to jednu podmínku: v systému musí být nainstalován nějaký program, který ke své činnost využívá právě RPC, a to ještě určitým způsobem. Samotný systém tak není napadnutelný, pouze obsahuje děravou komponentu, kterou mohou využít jiné aplikace a při určitém způsobu použití je možné zranitelnost zneužít. Týká se to všech podporovaných verzí Windows.

Další podrobnosti a odkazy ke stažení obsahuje Microsoft Security Bulletin MS09-026.

Díry ve Wordu umožňují vzdálené spuštění kódu

![]()

Všechny podporované verze Microsoft Word (s výjimkou sad Works 8.5 a 9) obsahují dvě nově objevené bezpečnostní díry, které skrze přetečení bufferu umožňují spuštění kódu útočníkem vpraveného do patřičně upraveného souboru pro Word (typicky DOC, ale i některé další). Problém se týká i Office 2004 i 2008 pro Mac, Word Viewerů a Office Compatibility packů. Pokud pracujete s Wordem 2007 s nějakými východoasijskými ClearType fonty, jako je třeba Meiryo, JhengHei nebo YaHei, může se vám po instalaci záplaty stát, že se text trochu natáhne, protože se změní nastavení mřížky dokumentu.

Další podrobnosti a odkazy ke stažení obsahuje Microsoft Security Bulletin MS09-027

Nástroj pro odstranění škodlivého softwaru

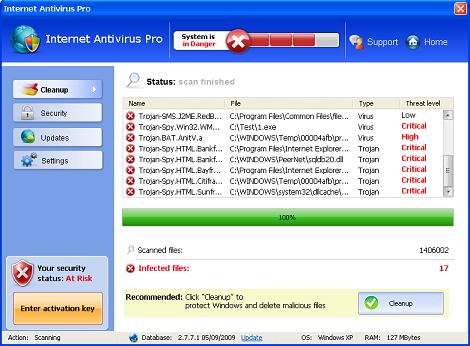

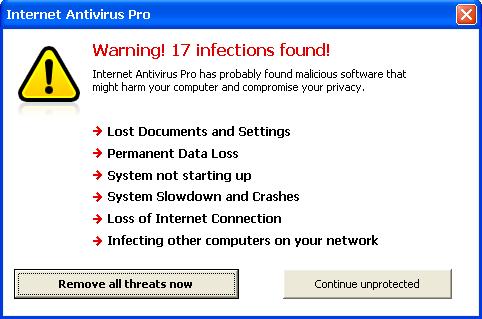

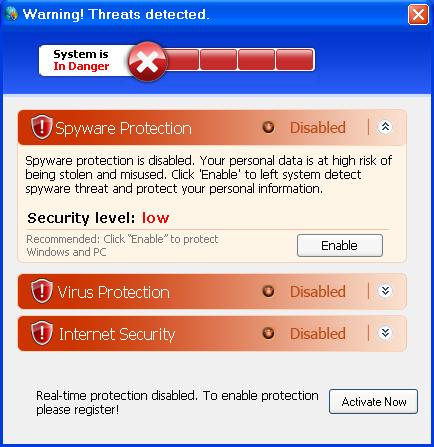

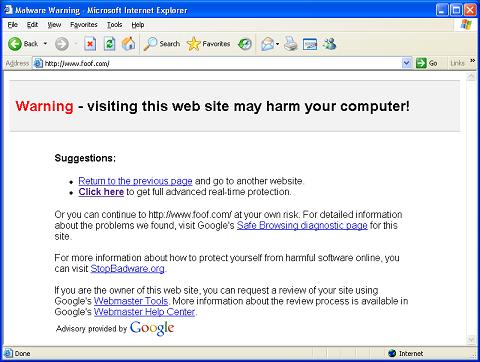

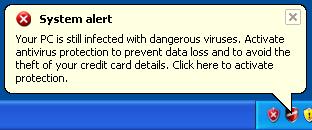

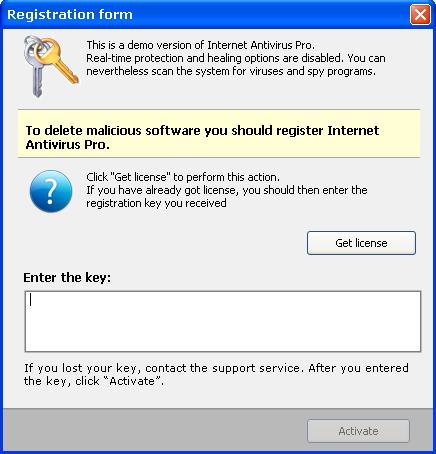

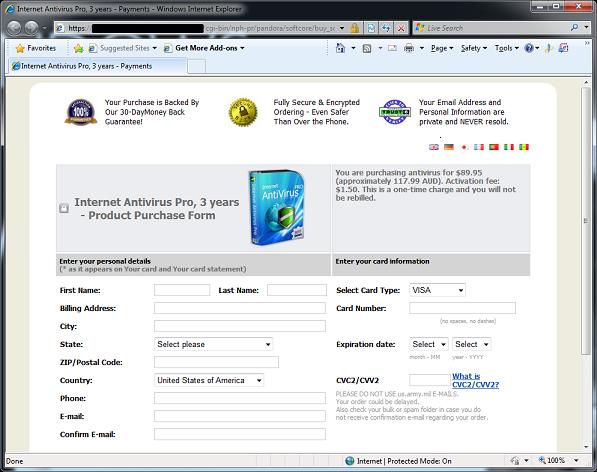

Červnový nástroj na e-havěť od Microsoftu zahrnuje dalšího zmetka z rodiny podvodných falešných antivirů snažících se z nevědomých uživatelů vylákat peníze za vyřešení problémů, které neexistují. Breberka nese různá jména, Microsoft ji označuje jako Win32/InternetAntivirus, stejně tak Symantec, jiní ji označují jako General Antivirus nebo Personal Antivirus, Internet Antivirus Pro a také TrojanDownloader:Win32/Renos.gen!Z. Nejblíže má označení „Internet Antivirus Pro“, neboť právě do takové složky ve složce „Program Files“ se neřád instaluje. Poslední dobou tyto „darebné antiviry“ nabírají na „popularitě“ mezi nevědomými uživateli a je pravděpodobné, že se s nimi budeme setkávat stále častěji, protože dobře podané varování někomu, kdo tomu moc nerozumí, může skutečně snadno zabrat.

Tento prevít dokáže také celkem věrohodně simulovat Centrum zabezpečení Windows a co je zajímavé, dokonce si vytváří i klíč v registru pro odinstalaci.

- Nástroj na odstranění škodlivého softwaru - červen 2009 (verze 2.11): 32bitový a 64bitový (x64)